மேலோட்டமாகப் பார்த்தால், நெட்வொர்க் பொறியாளர்கள் நெட்வொர்க்குகளை உருவாக்கி, மேம்படுத்தி, சரிசெய்து தரும் "தொழில்நுட்பத் தொழிலாளர்கள்" மட்டுமே, ஆனால் உண்மையில், நாங்கள் சைபர் பாதுகாப்பில் "முதல் வரிசை பாதுகாப்பு". 2024 CrowdStrike அறிக்கை, உலகளாவிய சைபர் தாக்குதல்கள் 30% அதிகரித்துள்ளதாகவும், சைபர் பாதுகாப்பு சிக்கல்களால் சீன நிறுவனங்கள் 50 பில்லியன் யுவானுக்கு மேல் இழப்புகளைச் சந்தித்துள்ளதாகவும் காட்டுகிறது. நீங்கள் ஒரு செயல்பாடுகளா அல்லது பாதுகாப்பு நிபுணரா என்பதைப் பற்றி வாடிக்கையாளர்கள் கவலைப்படுவதில்லை; ஒரு நெட்வொர்க் சம்பவம் நிகழும்போது, பொறியாளர்தான் முதலில் பழி சுமத்தப்படுவார். ஹேக்கர்களின் தாக்குதல் முறைகளை மேலும் மேலும் அதிநவீனமாக்கிய AI, 5G மற்றும் கிளவுட் நெட்வொர்க்குகளின் பரவலான ஏற்றுக்கொள்ளலைக் குறிப்பிட தேவையில்லை. சீனாவில் Zhihu இல் ஒரு பிரபலமான பதிவு உள்ளது: "பாதுகாப்பைக் கற்றுக்கொள்ளாத நெட்வொர்க் பொறியாளர்கள் தங்கள் சொந்த தப்பிக்கும் வழியைத் துண்டிக்கிறார்கள்!" இந்தக் கூற்று கடுமையானதாக இருந்தாலும், உண்மையாகவே உள்ளது.

இந்தக் கட்டுரையில், எட்டு பொதுவான நெட்வொர்க் தாக்குதல்கள் பற்றிய விரிவான பகுப்பாய்வை வழங்குவேன், அவற்றின் கொள்கைகள் மற்றும் வழக்கு ஆய்வுகள் முதல் பாதுகாப்பு உத்திகள் வரை, அதை முடிந்தவரை நடைமுறைக்கு ஏற்றவாறு வைத்திருக்கிறேன். நீங்கள் ஒரு புதியவராக இருந்தாலும் சரி அல்லது உங்கள் திறமைகளை மேம்படுத்த விரும்பும் அனுபவமுள்ள வீரராக இருந்தாலும் சரி, இந்த அறிவு உங்கள் திட்டங்களின் மீது கூடுதல் கட்டுப்பாட்டை உங்களுக்கு வழங்கும். தொடங்குவோம்!

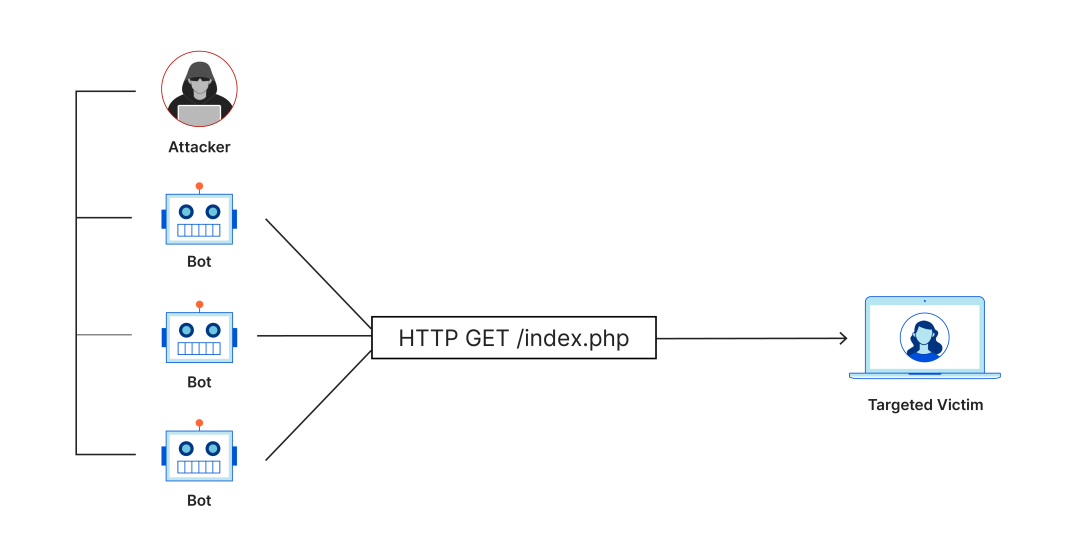

எண்.1 DDoS தாக்குதல்

பரவலாக்கப்பட்ட சேவை மறுப்பு (DDoS) தாக்குதல்கள், அதிக அளவிலான போலி போக்குவரத்தைக் கொண்ட இலக்கு சேவையகங்கள் அல்லது நெட்வொர்க்குகளை மூழ்கடித்து, அவற்றை முறையான பயனர்களால் அணுக முடியாததாக ஆக்குகின்றன. பொதுவான நுட்பங்களில் SYN வெள்ளம் மற்றும் UDP வெள்ளம் ஆகியவை அடங்கும். 2024 ஆம் ஆண்டில், அனைத்து நெட்வொர்க் தாக்குதல்களிலும் DDoS தாக்குதல்கள் 40% ஆக இருப்பதாக Cloudflare அறிக்கை காட்டுகிறது.

2022 ஆம் ஆண்டில், ஒற்றையர் தினத்திற்கு முன்பு ஒரு மின் வணிக தளம் DDoS தாக்குதலுக்கு ஆளானது, உச்ச போக்குவரத்து 1Tbps ஐ எட்டியது, இதனால் வலைத்தளம் இரண்டு மணி நேரம் செயலிழந்து கோடிக்கணக்கான யுவான் இழப்பு ஏற்பட்டது. எனது நண்பர் ஒருவர் அவசரகால நடவடிக்கைக்கு பொறுப்பேற்றார், மேலும் அவர் கிட்டத்தட்ட அழுத்தத்தால் பைத்தியமாகிவிட்டார்.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुஓட்ட சுத்தம்:தீங்கிழைக்கும் போக்குவரத்தை வடிகட்ட CDN அல்லது DDoS பாதுகாப்பு சேவைகளைப் பயன்படுத்தவும் (உங்களுக்கு Mylinking™ Inline Bypass Tap/Switch தேவைப்படலாம்).

○ ○ कालिका ○ कालिक अनुஅலைவரிசை மிகைப்பு:திடீர் போக்குவரத்து நெரிசலைச் சமாளிக்க 20%-30% அலைவரிசையை ஒதுக்குங்கள்.

○ ○ कालिका ○ कालिक अनुகண்காணிப்பு அலாரம்:நிகழ்நேரத்தில் போக்குவரத்தைக் கண்காணிக்கவும், ஏதேனும் அசாதாரணங்கள் குறித்து எச்சரிக்கை செய்யவும் கருவிகளைப் பயன்படுத்தவும் (உங்களுக்கு Mylinking™ Network Packet Broker தேவைப்படலாம்).

○ ○ कालिका ○ कालिक अनुஅவசரகாலத் திட்டம்: விரைவாக வரிகளை மாற்ற அல்லது தாக்குதல் மூலங்களைத் தடுக்க ISPகளுடன் ஒத்துழைக்கவும்.

எண்.2 SQL ஊசி

தரவுத்தளத் தகவல்களைத் திருட அல்லது அமைப்புகளை சேதப்படுத்த ஹேக்கர்கள் வலைத்தள உள்ளீட்டு புலங்கள் அல்லது URL களில் தீங்கிழைக்கும் SQL குறியீட்டை செலுத்துகிறார்கள். 2023 ஆம் ஆண்டில், ஒரு OWASP அறிக்கை, SQL ஊசி முதல் மூன்று வலைத் தாக்குதல்களில் ஒன்றாக இருந்ததாகக் கூறியது.

ஒரு சிறிய முதல் நடுத்தர அளவிலான நிறுவனத்தின் வலைத்தளம், "1=1" அறிக்கையைச் செலுத்தி, நிர்வாகியின் கடவுச்சொல்லை எளிதாகப் பெற்று, ஒரு ஹேக்கரால் திருடப்பட்டது, ஏனெனில் வலைத்தளம் பயனர் உள்ளீட்டை வடிகட்டத் தவறிவிட்டது. பின்னர், மேம்பாட்டுக் குழு உள்ளீட்டு சரிபார்ப்பைச் செயல்படுத்தவில்லை என்பது கண்டுபிடிக்கப்பட்டது.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुஅளவுருவாக்கப்பட்ட வினவல்:SQL ஐ நேரடியாக இணைப்பதைத் தவிர்க்க, பின்தள உருவாக்குநர்கள் தயாரிக்கப்பட்ட அறிக்கைகளைப் பயன்படுத்த வேண்டும்.

○ ○ कालिका ○ कालिक अनुWAF துறை:வலை பயன்பாட்டு ஃபயர்வால்கள் (ModSecurity போன்றவை) தீங்கிழைக்கும் கோரிக்கைகளைத் தடுக்கலாம்.

○ ○ कालिका ○ कालिक अनुவழக்கமான தணிக்கை:பாதிப்புகளை ஸ்கேன் செய்ய (SQLMap போன்றவை) கருவிகளைப் பயன்படுத்தி, பேட்ச் செய்வதற்கு முன் தரவுத்தளத்தை காப்புப் பிரதி எடுக்கவும்.

○ ○ कालिका ○ कालिक अनुஅணுகல் கட்டுப்பாடு:முழுமையான கட்டுப்பாட்டை இழப்பதைத் தடுக்க தரவுத்தள பயனர்களுக்கு குறைந்தபட்ச சலுகைகள் மட்டுமே வழங்கப்பட வேண்டும்.

எண்.3 கிராஸ்-சைட் ஸ்கிரிப்டிங் (XSS) தாக்குதல்

கிராஸ்-சைட் ஸ்கிரிப்டிங் (XSS) தாக்குதல்கள் பயனர் குக்கீகள், அமர்வு ஐடிகள் மற்றும் பிற தீங்கிழைக்கும் ஸ்கிரிப்ட்களை வலைப்பக்கங்களில் செலுத்துவதன் மூலம் திருடுகின்றன. அவை பிரதிபலித்த, சேமிக்கப்பட்ட மற்றும் DOM அடிப்படையிலான தாக்குதல்களாக வகைப்படுத்தப்படுகின்றன. 2024 ஆம் ஆண்டில், அனைத்து வலை தாக்குதல்களிலும் XSS 25% ஆகும்.

ஒரு மன்றம் பயனர் கருத்துகளை வடிகட்டத் தவறிவிட்டது, இதனால் ஹேக்கர்கள் ஸ்கிரிப்ட் குறியீட்டைச் செருகவும் ஆயிரக்கணக்கான பயனர்களிடமிருந்து உள்நுழைவுத் தகவலைத் திருடவும் அனுமதித்தனர். இதன் காரணமாக வாடிக்கையாளர்களிடமிருந்து CNY500,000 யுவான் பணம் பறிக்கப்பட்ட நிகழ்வுகளை நான் கண்டிருக்கிறேன்.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुஉள்ளீட்டு வடிகட்டுதல்: பயனர் உள்ளீட்டைத் தவிர்க்கவும் (HTML குறியாக்கம் போன்றவை).

○ ○ कालिका ○ कालिक अनुCSP உத்தி:ஸ்கிரிப்ட் மூலங்களைக் கட்டுப்படுத்த உள்ளடக்க பாதுகாப்புக் கொள்கைகளை இயக்கவும்.

○ ○ कालिका ○ कालिक अनुஉலாவி பாதுகாப்பு:தீங்கிழைக்கும் ஸ்கிரிப்ட்களைத் தடுக்க HTTP தலைப்புகளை (X-XSS-பாதுகாப்பு போன்றவை) அமைக்கவும்.

○ ○ कालिका ○ कालिक अनुகருவி ஸ்கேன்:XSS பாதிப்புகளை தவறாமல் சரிபார்க்க பர்ப் சூட்டைப் பயன்படுத்தவும்.

எண்.4 கடவுச்சொல் சிதைவு

ஹேக்கர்கள் பயனர் அல்லது நிர்வாகி கடவுச்சொற்களை முரட்டுத்தனமான தாக்குதல்கள், அகராதி தாக்குதல்கள் அல்லது சமூக பொறியியல் மூலம் பெறுகிறார்கள். 2023 வெரிசோன் அறிக்கை, 80% சைபர் ஊடுருவல்கள் பலவீனமான கடவுச்சொற்களுடன் தொடர்புடையவை என்பதைக் குறிக்கிறது.

ஒரு நிறுவனத்தின் ரூட்டரில், "admin" என்ற இயல்புநிலை கடவுச்சொல்லைப் பயன்படுத்தி, ஒரு ஹேக்கர் ஒரு பின்கதவை எளிதாகப் பயன்படுத்தி, அதில் நுழைந்தார். பின்னர் சம்பந்தப்பட்ட பொறியாளர் பணிநீக்கம் செய்யப்பட்டார், மேலும் மேலாளரும் பொறுப்பேற்க வைக்கப்பட்டார்.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुசிக்கலான கடவுச்சொற்கள்:12 அல்லது அதற்கு மேற்பட்ட எழுத்துகள், கலப்பு பேரெழுத்து, எண்கள் மற்றும் சின்னங்களை கட்டாயப்படுத்துங்கள்.

○ ○ कालिका ○ कालिक अनुபல காரணி அங்கீகாரம்:முக்கியமான உபகரணங்களில் MFA (SMS சரிபார்ப்புக் குறியீடு போன்றவை) ஐ இயக்கவும்.

○ ○ कालिका ○ कालिक अनुகடவுச்சொல் மேலாண்மை:மையமாக நிர்வகிக்கவும், அவற்றை தொடர்ந்து மாற்றவும் கருவிகளை (லாஸ்ட்பாஸ் போன்றவை) பயன்படுத்தவும்.

○ ○ कालिका ○ कालिक अनुமுயற்சிகளை வரம்புக்குட்படுத்து:முரட்டுத்தனமான தாக்குதல்களைத் தடுக்க மூன்று முறை தோல்வியடைந்த உள்நுழைவு முயற்சிகளுக்குப் பிறகு IP முகவரி பூட்டப்பட்டது.

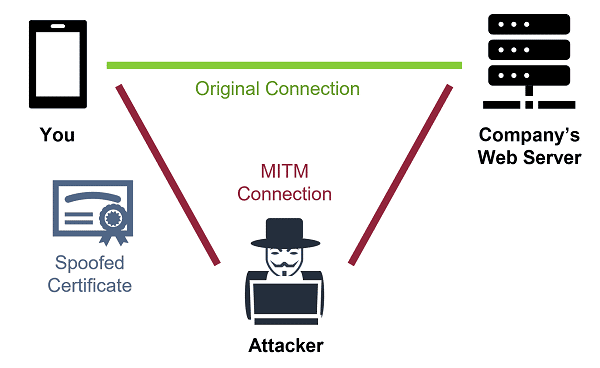

எண்.5 மேன்-இன்-தி-மிடில் அட்டாக் (MITM)

ஹேக்கர்கள் பயனர்களுக்கும் சேவையகங்களுக்கும் இடையில் தலையிட்டு, தரவை இடைமறித்து அல்லது சேதப்படுத்துகிறார்கள். இது பொது வைஃபை அல்லது மறைகுறியாக்கப்பட்ட தகவல்தொடர்புகளில் பொதுவானது. 2024 ஆம் ஆண்டில், MITM தாக்குதல்கள் நெட்வொர்க் ஸ்னிப்பிங்கில் 20% ஆகும்.

ஒரு காபி கடையின் வைஃபை ஹேக்கர்களால் பாதிக்கப்பட்டது, இதன் விளைவாக, வங்கியின் வலைத்தளத்தில் உள்நுழையும்போது பயனர்களின் தரவு இடைமறிக்கப்பட்டபோது பல்லாயிரக்கணக்கான டாலர்களை இழந்தனர். HTTPS செயல்படுத்தப்படவில்லை என்பதை பொறியாளர்கள் பின்னர் கண்டுபிடித்தனர்.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुகட்டாய HTTPS:வலைத்தளம் மற்றும் API ஆகியவை TLS உடன் குறியாக்கம் செய்யப்பட்டுள்ளன, மேலும் HTTP முடக்கப்பட்டுள்ளது.

○ ○ कालिका ○ कालिक अनुசான்றிதழ் சரிபார்ப்பு:சான்றிதழ் நம்பகமானதா என்பதை உறுதிப்படுத்த HPKP அல்லது CAA ஐப் பயன்படுத்தவும்.

○ ○ कालिका ○ कालिक अनुVPN பாதுகாப்பு:உணர்திறன் செயல்பாடுகள் போக்குவரத்தை குறியாக்க VPN ஐப் பயன்படுத்த வேண்டும்.

○ ○ कालिका ○ कालिक अनुARP பாதுகாப்பு:ARP ஏமாற்றுதலைத் தடுக்க ARP அட்டவணையைக் கண்காணிக்கவும்.

எண்.6 ஃபிஷிங் தாக்குதல்

ஹேக்கர்கள் ஏமாற்றும் மின்னஞ்சல்கள், வலைத்தளங்கள் அல்லது குறுஞ்செய்திகளைப் பயன்படுத்தி பயனர்களை ஏமாற்றி தகவல்களை வெளிப்படுத்தவோ அல்லது தீங்கிழைக்கும் இணைப்புகளைக் கிளிக் செய்யவோ செய்கிறார்கள். 2023 ஆம் ஆண்டில், ஃபிஷிங் தாக்குதல்கள் 35% சைபர் பாதுகாப்பு சம்பவங்களுக்குக் காரணமாக இருந்தன.

ஒரு நிறுவனத்தின் ஊழியர் ஒருவர், தங்கள் முதலாளி என்று கூறிக் கொண்டு, பணப் பரிமாற்றம் கோரி ஒருவரிடமிருந்து மின்னஞ்சலைப் பெற்றார், இதனால் அவர் மில்லியன் கணக்கான பணத்தை இழந்தார். பின்னர் அந்த மின்னஞ்சல் டொமைன் போலியானது என்று கண்டுபிடிக்கப்பட்டது; அந்த ஊழியர் அதைச் சரிபார்க்கவில்லை.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुபணியாளர் பயிற்சி:ஃபிஷிங் மின்னஞ்சல்களை எவ்வாறு அடையாளம் காண்பது என்பதைக் கற்பிக்க சைபர் பாதுகாப்பு விழிப்புணர்வு பயிற்சியை தவறாமல் நடத்துங்கள்.

○ ○ कालिका ○ कालिक अनुமின்னஞ்சல் வடிகட்டுதல்:ஒரு ஃபிஷிங் எதிர்ப்பு நுழைவாயிலை (பாராகுடா போன்றவை) நிறுவவும்.

○ ○ कालिका ○ कालिक अनुடொமைன் சரிபார்ப்பு:அனுப்புநரின் டொமைனைச் சரிபார்த்து, DMARC கொள்கையை இயக்கவும்.

○ ○ कालिका ○ कालिक अनुஇரட்டை உறுதிப்படுத்தல்:முக்கியமான செயல்பாடுகளுக்கு தொலைபேசி மூலமாகவோ அல்லது நேரிலோ சரிபார்ப்பு தேவைப்படுகிறது.

எண்.7 ரான்சம்வேர்

ரான்சம்வேர் பாதிக்கப்பட்டவர்களின் தரவை குறியாக்கம் செய்து, மறைகுறியாக்கத்திற்காக மீட்கும் தொகையை கோருகிறது. 2024 சோஃபோஸ் அறிக்கை, உலகளவில் 50% வணிகங்கள் ரான்சம்வேர் தாக்குதல்களை சந்தித்ததாகக் குறிப்பிடுகிறது.

LockBit ransomware வைரஸால் ஒரு மருத்துவமனையின் நெட்வொர்க் பாதிக்கப்பட்டு, கணினி செயலிழந்து, அறுவை சிகிச்சைகள் நிறுத்தப்பட்டன. தரவை மீட்டெடுக்க பொறியாளர்கள் ஒரு வாரம் செலவிட்டனர், இதனால் கணிசமான இழப்பு ஏற்பட்டது.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुவழக்கமான காப்புப்பிரதி:முக்கியமான தரவின் வெளிப்புற காப்புப்பிரதி மற்றும் மீட்பு செயல்முறையின் சோதனை.

○ ○ कालिका ○ कालिक अनुபேட்ச் மேலாண்மை:பாதிப்புகளைச் சரிசெய்ய அமைப்புகள் மற்றும் மென்பொருளை உடனடியாகப் புதுப்பிக்கவும்.

○ ○ कालिका ○ कालिक अनुநடத்தை கண்காணிப்பு:முரண்பாடான நடத்தையைக் கண்டறிய EDR கருவிகளை (CrowdStrike போன்றவை) பயன்படுத்தவும்.

○ ○ कालिका ○ कालिक अनुதனிமைப்படுத்தல் வலையமைப்பு:வைரஸ்கள் பரவுவதைத் தடுக்க உணர்திறன் அமைப்புகளைப் பிரித்தல்.

எண்.8 ஜீரோ-டே தாக்குதல்

பூஜ்ஜிய-நாள் தாக்குதல்கள் வெளியிடப்படாத மென்பொருள் பாதிப்புகளைப் பயன்படுத்திக் கொள்கின்றன, இதனால் அவற்றைத் தடுப்பது மிகவும் கடினம். 2023 ஆம் ஆண்டில், கூகிள் 20 அதிக ஆபத்துள்ள பூஜ்ஜிய-நாள் பாதிப்புகளைக் கண்டுபிடித்ததாக அறிவித்தது, அவற்றில் பல விநியோகச் சங்கிலித் தாக்குதல்களுக்குப் பயன்படுத்தப்பட்டன.

சோலார் விண்ட்ஸ் மென்பொருளைப் பயன்படுத்தும் ஒரு நிறுவனம் பூஜ்ஜிய நாள் பாதிப்புக்குள்ளானது, அதன் முழு விநியோகச் சங்கிலியையும் பாதித்தது. பொறியாளர்கள் உதவியற்றவர்களாக இருந்தனர், மேலும் ஒரு இணைப்புக்காக மட்டுமே காத்திருக்க முடிந்தது.

அதை எப்படி தடுப்பது?

○ ○ कालिका ○ कालिक अनुஊடுருவல் கண்டறிதல்:அசாதாரண போக்குவரத்தை கண்காணிக்க IDS/IPS (ஸ்னார்ட் போன்றவை) பயன்படுத்தவும்.

○ ○ कालिका ○ कालिक अनुமணல் பெட்டி பகுப்பாய்வு:சந்தேகத்திற்கிடமான கோப்புகளை தனிமைப்படுத்தி அவற்றின் நடத்தையை பகுப்பாய்வு செய்ய சாண்ட்பாக்ஸைப் பயன்படுத்தவும்.

○ ○ कालिका ○ कालिक अनुஅச்சுறுத்தல் நுண்ணறிவு:சமீபத்திய பாதிப்புத் தகவலைப் பெற, FireEye போன்ற சேவைகளுக்கு குழுசேரவும்.

○ ○ कालिका ○ कालिक अनुகுறைந்தபட்ச சலுகைகள்:தாக்குதல் மேற்பரப்பைக் குறைக்க மென்பொருள் அனுமதிகளைக் கட்டுப்படுத்துங்கள்.

சக நெட்வொர்க் உறுப்பினர்களே, நீங்கள் என்ன மாதிரியான தாக்குதல்களைச் சந்தித்தீர்கள்? அவற்றை நீங்கள் எவ்வாறு கையாண்டீர்கள்? இதைப் பற்றி ஒன்றாக விவாதித்து, நமது நெட்வொர்க்குகளை இன்னும் வலிமையாக்க ஒன்றிணைந்து செயல்படுவோம்!

இடுகை நேரம்: நவம்பர்-05-2025