சாதாரணமாகத் தோன்றும் ஒரு மின்னஞ்சலைத் திறப்பதாகக் கற்பனை செய்து பாருங்கள், அடுத்த கணமே உங்கள் வங்கிக் கணக்கு காலியாகிவிடுகிறது. அல்லது நீங்கள் இணையத்தில் உலாவிக் கொண்டிருக்கும்போது, உங்கள் திரை முடங்கி, மிரட்டல் செய்தி ஒன்று திரையில் தோன்றுகிறது. இந்தக் காட்சிகள் அறிவியல் புனைகதைப் படங்கள் அல்ல, மாறாக இணையவழித் தாக்குதல்களின் நிஜ வாழ்க்கை உதாரணங்கள். 'எல்லாவற்றையும் இணைக்கும் இணையம்' (Internet of everything) உள்ள இந்தக் காலகட்டத்தில், இணையம் ஒரு வசதியான பாலமாக மட்டுமல்ல, ஹேக்கர்களின் வேட்டையாடும் களமாகவும் இருக்கிறது. தனிப்பட்ட தனியுரிமை முதல் பெருநிறுவன இரகசியங்கள், தேசியப் பாதுகாப்பு வரை, இணையவழித் தாக்குதல்கள் எல்லா இடங்களிலும் உள்ளன, மேலும் அவற்றின் தந்திரமான மற்றும் அழிக்கும் சக்தி திகிலூட்டுகிறது. எந்தத் தாக்குதல்கள் நம்மை அச்சுறுத்துகின்றன? அவை எவ்வாறு செயல்படுகின்றன, மேலும் இதைப் பற்றி என்ன செய்ய வேண்டும்? மிகவும் பொதுவான எட்டு இணையவழித் தாக்குதல்களைப் பற்றிப் பார்ப்போம், இது உங்களுக்குப் பரிச்சயமான மற்றும் பரிச்சயமில்லாத ஒரு உலகத்திற்கு உங்களை அழைத்துச் செல்லும்.

தீம்பொருள்

1. மால்வேர் என்றால் என்ன? மால்வேர் என்பது ஒரு பயனரின் கணினி அமைப்பைச் சேதப்படுத்த, திருட அல்லது கட்டுப்படுத்த வடிவமைக்கப்பட்ட ஒரு தீங்கிழைக்கும் நிரலாகும். இது மின்னஞ்சல் இணைப்புகள், மாறுவேடமிட்ட மென்பொருள் புதுப்பிப்புகள் அல்லது சட்டவிரோத இணையதளப் பதிவிறக்கங்கள் போன்ற பாதிப்பில்லாத வழிகள் மூலம் பயனரின் சாதனங்களுக்குள் ஊடுருவுகிறது. ஒருமுறை இயங்கத் தொடங்கிவிட்டால், மால்வேர் முக்கியமான தகவல்களைத் திருடலாம், தரவைக் குறியாக்கம் செய்யலாம், கோப்புகளை நீக்கலாம் அல்லது சாதனத்தைத் தாக்குபவரின் 'கைப்பாவையாக' மாற்றவும் செய்யலாம்.

2. தீம்பொருளின் பொதுவான வகைகள்

வைரஸ்:முறையான நிரல்களுடன் இணைக்கப்பட்டு, இயங்கிய பிறகு, அவை தானாகவே நகலெடுத்து, மற்ற கோப்புகளைப் பாதித்து, கணினியின் செயல்திறன் குறைவதற்கோ அல்லது தரவு இழப்பிற்கோ வழிவகுக்கின்றன.

புழு:இது ஹோஸ்ட் நிரல் இல்லாமல் தன்னிச்சையாகப் பரவக்கூடியது. நெட்வொர்க் பாதுகாப்புக் குறைபாடுகள் மூலம் தானாகப் பரவி, நெட்வொர்க் வளங்களைப் பயன்படுத்துவது பொதுவானது. ட்ரோஜன்: சாதனங்களைத் தொலைவிலிருந்து கட்டுப்படுத்தவோ அல்லது தரவைத் திருடவோ கூடிய ஒரு பின்கதவை நிறுவுமாறு பயனர்களைத் தூண்டுவதற்காக, முறையான மென்பொருள் போல வேடமிடுவது.

உளவு மென்பொருள்:பயனரின் நடத்தையை இரகசியமாகக் கண்காணிப்பது, விசை அழுத்தங்கள் அல்லது உலாவல் வரலாற்றைப் பதிவு செய்வது ஆகியவை பெரும்பாலும் கடவுச்சொற்களையும் வங்கிக் கணக்குத் தகவல்களையும் திருடுவதற்குப் பயன்படுத்தப்படுகின்றன.

மிரட்டல் மென்பொருள்:ஒரு சாதனத்தைப் பூட்டுவது அல்லது குறியாக்கம் செய்யப்பட்ட தரவைத் திறப்பதற்காகப் பணம் பறிப்பது ஆகியவை சமீபத்திய ஆண்டுகளில் குறிப்பாகப் பரவலாகி வருகின்றன.

3. பரவுதலும் பாதிப்பும்: தீம்பொருள் பொதுவாக ஃபிஷிங் மின்னஞ்சல்கள், தீங்கிழைக்கும் விளம்பரங்கள் அல்லது USB கீகள் போன்ற பௌதீக ஊடகங்கள் மூலம் பரவுகிறது. இதனால் ஏற்படும் பாதிப்புகளில் தரவுக் கசிவு, கணினி செயலிழப்பு, நிதி இழப்பு மற்றும் நிறுவனத்தின் நற்பெயர் இழப்பு ஆகியவை அடங்கும். உதாரணமாக, 2020-ஆம் ஆண்டின் எமோடெட் தீம்பொருள், மாறுவேடமிட்ட ஆஃபீஸ் ஆவணங்கள் மூலம் உலகெங்கிலும் மில்லியன் கணக்கான சாதனங்களுக்குப் பரவி, நிறுவனப் பாதுகாப்பிற்கு ஒரு பெரும் அச்சுறுத்தலாக மாறியது.

4. தடுப்பு உத்திகள்

• சந்தேகத்திற்கிடமான கோப்புகளைக் கண்டறிய, வைரஸ் தடுப்பு மென்பொருளை நிறுவி, தவறாமல் புதுப்பிக்கவும்.

• அறியப்படாத இணைப்புகளைச் சொடுக்குவதையோ அல்லது அறியப்படாத மூலங்களிலிருந்து மென்பொருளைப் பதிவிறக்கம் செய்வதையோ தவிர்க்கவும்.

• ransomware-ஆல் ஏற்படும் சரிசெய்ய முடியாத இழப்புகளைத் தடுக்க, முக்கியமான தரவுகளைத் தவறாமல் காப்புப் பிரதி எடுக்கவும்.

• அங்கீகரிக்கப்படாத பிணைய அணுகலைக் கட்டுப்படுத்த ஃபயர்வால்களை இயக்கவும்.

ரான்சம்வேர்

1. ரான்சம்வேர் எவ்வாறு செயல்படுகிறது? ரான்சம்வேர் என்பது ஒரு சிறப்பு வகை மால்வேர் ஆகும். இது ஒரு பயனரின் சாதனத்தை முடக்குகிறது அல்லது ஆவணங்கள், தரவுத்தளங்கள், மூலக் குறியீடு போன்ற முக்கியமான தரவுகளைக் குறியாக்கம் செய்கிறது. இதனால் பாதிக்கப்பட்டவரால் அவற்றை அணுக முடியாது. தாக்குதல் நடத்துபவர்கள் பொதுவாக பிட்காயின் போன்ற, எளிதில் கண்காணிக்க முடியாத கிரிப்டோகரன்சிகளில் பணம் கோருவார்கள். மேலும், பணம் செலுத்தப்படாவிட்டால், தரவுகளை நிரந்தரமாக அழித்துவிடுவோம் என்றும் அச்சுறுத்துவார்கள்.

2. வழக்கமான வழக்குகள்

2021-ல் நடந்த காலோனியல் பைப்லைன் தாக்குதல் உலகையே உலுக்கியது. டார்க்ஸைட் ரான்சம்வேர், அமெரிக்காவின் கிழக்குக் கடற்கரையில் உள்ள முக்கிய எரிபொருள் குழாயின் கட்டுப்பாட்டு அமைப்பை மறைகுறியாக்கம் செய்தது. இதனால் எரிபொருள் விநியோகம் தடைபட்டதுடன், தாக்குதல் நடத்தியவர்கள் 4.4 மில்லியன் டாலர் பணயத்தொகையையும் கோரினர். இந்தச் சம்பவம், முக்கிய உள்கட்டமைப்புகள் ரான்சம்வேர் தாக்குதல்களுக்கு எவ்வளவு எளிதில் இலக்காகின்றன என்பதை வெளிப்படுத்தியது.

3. ரான்சம்வேர் ஏன் இவ்வளவு ஆபத்தானது?

அதிக மறைவுத்தன்மை: ரான்சம்வேர் பெரும்பாலும் சமூகப் பொறியியல் மூலம் (எ.கா., முறையான மின்னஞ்சல்கள் போல ஆள்மாறாட்டம் செய்தல்) பரப்பப்படுவதால், பயனர்கள் அதைக் கண்டறிவது கடினமாகிறது.

விரைவான பரவல்: பிணையப் பாதுகாப்பு குறைபாடுகளைப் பயன்படுத்திக் கொள்வதன் மூலம், ரான்சம்வேர் ஒரு நிறுவனத்திற்குள் உள்ள பல சாதனங்களை விரைவாகப் பாதிக்க முடியும்.

மீட்பதில் சிரமம்: முறையான காப்புப்பிரதி இல்லாமல், மீட்புத்தொகையைச் செலுத்துவது மட்டுமே ஒரே வழியாக இருக்கலாம், ஆனால் மீட்புத்தொகையைச் செலுத்திய பிறகு தரவை மீட்பது சாத்தியமில்லாமல் போகலாம்.

4. தற்காப்பு நடவடிக்கைகள்

• முக்கியமான தரவுகளை விரைவாக மீட்டெடுக்க முடியும் என்பதை உறுதிசெய்ய, அவற்றை ஆஃப்லைனில் தவறாமல் காப்புப் பிரதி எடுக்கவும்.

• இயல்புக்கு மாறான செயல்பாடுகளை நிகழ் நேரத்தில் கண்காணிப்பதற்காக, முனையக் கண்டறிதல் மற்றும் பதிலளிப்பு (EDR) அமைப்பு நிறுவப்பட்டது.

• ஃபிஷிங் மின்னஞ்சல்கள் தாக்குதல்களுக்கான ஊடகங்களாக மாறுவதைத் தடுக்கும் வகையில், அவற்றை அடையாளம் காண ஊழியர்களுக்குப் பயிற்சி அளியுங்கள்.

• ஊடுருவல் அபாயத்தைக் குறைக்க, கணினி அமைப்பு மற்றும் மென்பொருள் பாதுகாப்பு குறைபாடுகளை உரிய நேரத்தில் சரிசெய்யவும்.

ஃபிஷிங்

1. ஃபிஷிங்கின் தன்மை

ஃபிஷிங் என்பது ஒரு வகையான சமூகப் பொறியியல் தாக்குதலாகும். இதில், தாக்குபவர் ஒருவர் வங்கி, மின் வணிகத் தளம் அல்லது சக ஊழியர் போன்ற நம்பகமான அமைப்பாக நடித்து, மின்னஞ்சல், குறுஞ்செய்தி அல்லது உடனடிச் செய்தி வழியாக, பாதிக்கப்பட்டவரை கடவுச்சொற்கள், கடன் அட்டை எண்கள் போன்ற முக்கியமான தகவல்களை வெளியிடவோ அல்லது தீங்கிழைக்கும் இணைப்பைக் கிளிக் செய்யவோ தூண்டுகிறார்.

2. பொதுவான படிவங்கள்

• மின்னஞ்சல் ஃபிஷிங்: பயனர்களைப் போலி இணையதளங்களில் உள்நுழைந்து அவர்களின் சான்றுகளை உள்ளிடுமாறு தூண்டுவதற்காக அனுப்பப்படும் போலி அதிகாரப்பூர்வ மின்னஞ்சல்கள்.

ஸ்பியர் ஃபிஷிங்: ஒரு குறிப்பிட்ட தனிநபர் அல்லது குழுவை இலக்காகக் கொண்ட, அதிக வெற்றி விகிதம் வாய்ந்த, பிரத்யேகமாக வடிவமைக்கப்பட்ட தாக்குதல்.

• ஸ்மிஷிங்: தீங்கிழைக்கும் இணைப்புகளைக் கிளிக் செய்யப் பயனர்களைத் தூண்டுவதற்காக, குறுஞ்செய்திகள் மூலம் போலியான அறிவிப்புகளை அனுப்புதல்.

• விஷிங்: முக்கியமான தகவல்களைப் பெறுவதற்காக, தொலைபேசியில் அதிகாரம் உள்ளவர் போல் நடிப்பது.

3. ஆபத்துகள் மற்றும் விளைவுகள்

ஃபிஷிங் தாக்குதல்கள் மலிவானவை மற்றும் செயல்படுத்த எளிதானவை, ஆனால் அவை பெரும் இழப்புகளை ஏற்படுத்தக்கூடும். 2022-ஆம் ஆண்டில், திருடப்பட்ட தனிநபர் கணக்குகள், பெருநிறுவனத் தரவு மீறல்கள் மற்றும் பலவற்றை உள்ளடக்கிய ஃபிஷிங் தாக்குதல்களால் ஏற்பட்ட உலகளாவிய நிதி இழப்புகள் பில்லியன் கணக்கான டாலர்களாக இருந்தன.

4. சமாளிக்கும் உத்திகள்

அனுப்புநரின் முகவரியில் எழுத்துப்பிழைகள் அல்லது வழக்கத்திற்கு மாறான டொமைன் பெயர்கள் உள்ளதா என இருமுறை சரிபார்க்கவும்.

• கடவுச்சொற்கள் திருடப்பட்டாலும் ஏற்படும் அபாயத்தைக் குறைக்க, பல காரணி அங்கீகாரத்தை (MFA) இயக்கவும்.

தீங்கிழைக்கும் மின்னஞ்சல்கள் மற்றும் இணைப்புகளை வடிகட்ட, ஃபிஷிங் எதிர்ப்பு கருவிகளைப் பயன்படுத்தவும்.

• பணியாளர்களின் விழிப்புணர்வை மேம்படுத்த, வழக்கமான பாதுகாப்பு விழிப்புணர்வுப் பயிற்சிகளை நடத்தவும்.

மேம்பட்ட தொடர் அச்சுறுத்தல் (APT)

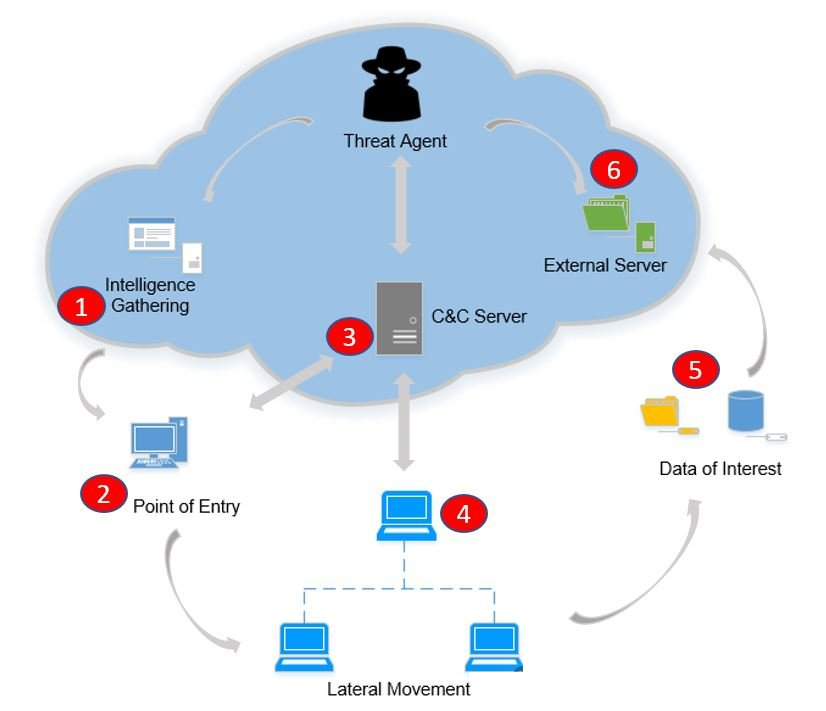

1. APT-யின் வரையறை

மேம்பட்ட தொடர் அச்சுறுத்தல் (APT) என்பது ஒரு சிக்கலான, நீண்ட கால இணையவழித் தாக்குதலாகும். இது பொதுவாக அரசு அளவிலான ஹேக்கர் குழுக்கள் அல்லது குற்றக் கும்பல்களால் நடத்தப்படுகிறது. APT தாக்குதலுக்கு ஒரு தெளிவான இலக்கும், அதை அதிக அளவில் மாற்றியமைக்கும் திறனும் உண்டு. தாக்குதல் நடத்துபவர்கள் பல கட்டங்கள் வழியாக ஊடுருவி, இரகசியத் தரவுகளைத் திருடுவதற்கோ அல்லது கணினி அமைப்பைச் சேதப்படுத்துவதற்கோ நீண்ட காலம் பதுங்கியிருப்பார்கள்.

2. தாக்குதல் ஓட்டம்

ஆரம்ப ஊடுருவல்:ஃபிஷிங் மின்னஞ்சல்கள், முறைகேடுகள் அல்லது விநியோகச் சங்கிலித் தாக்குதல்கள் மூலம் ஊடுருவல்.

நிலை கொள்ளுங்கள்:நீண்ட கால அணுகலைத் தக்கவைக்க, பின்கதவுகளைச் செருகவும்.

பக்கவாட்டு இயக்கம்:உயர் அதிகாரத்தைப் பெறுவதற்காக இலக்கு வலையமைப்பிற்குள் பரவுதல்.

தரவு திருட்டு:அறிவுசார் சொத்துரிமை அல்லது உத்தி ஆவணங்கள் போன்ற முக்கியமான தகவல்களைப் பிரித்தெடுத்தல்.

தடயத்தை மறைக்கவும்:தாக்குதலை மறைக்க பதிவேட்டை நீக்கவும்.

3. வழக்கமான வழக்குகள்

2020-ல் நடந்த சோலார்விண்ட்ஸ் தாக்குதல் ஒரு மிகச்சிறந்த APT சம்பவமாகும். இதில், ஹேக்கர்கள் விநியோகச் சங்கிலித் தாக்குதல் மூலம் தீங்கிழைக்கும் குறியீட்டைப் புகுத்தி, உலகெங்கிலும் உள்ள ஆயிரக்கணக்கான வணிக நிறுவனங்களையும் அரசாங்க முகமைகளையும் பாதித்ததுடன், பெருமளவிலான முக்கியத் தரவுகளையும் திருடினர்.

4. தற்காப்புக் குறிப்புகள்

• இயல்புக்கு மாறான பிணையப் போக்குவரத்தைக் கண்காணிக்க, ஊடுருவல் கண்டறிதல் அமைப்பை (IDS) நிறுவவும்.

• தாக்குபவர்களின் பக்கவாட்டு நகர்வைக் கட்டுப்படுத்த, குறைந்தபட்ச சிறப்புரிமைக் கொள்கையை அமல்படுத்துங்கள்.

• சாத்தியமான பின்தள வழிகளைக் கண்டறிய, வழக்கமான பாதுகாப்புத் தணிக்கைகளை மேற்கொள்ளுங்கள்.

• சமீபத்திய தாக்குதல் போக்குகளைக் கண்டறிய, அச்சுறுத்தல் புலனாய்வுத் தளங்களுடன் இணைந்து பணியாற்றுங்கள்.

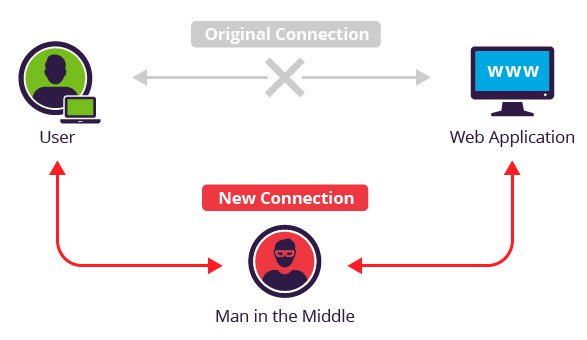

இடைநடுவர் தாக்குதல் (MITM)

1. இடைமறிப்புத் தாக்குதல்கள் எவ்வாறு செயல்படுகின்றன?

இடைமறிப்புத் தாக்குதல் (MITM) என்பது, தகவல் பரிமாற்றம் செய்யும் இரண்டு தரப்பினருக்கும் தெரியாமல், அவர்களுக்கு இடையேயான தரவுப் பரிமாற்றங்களில் ஒரு தாக்குபவர் ஊடுருவி, இடைமறித்து, அவற்றைக் கையாளுவதாகும். ஒரு தாக்குபவர் முக்கியமான தகவல்களைத் திருடலாம், தரவுகளைத் திருத்தலாம் அல்லது மோசடி செய்வதற்காக ஒரு தரப்பினரைப் போல் ஆள்மாறாட்டம் செய்யலாம்.

2. பொதுவான படிவங்கள்

• வைஃபை ஸ்பூஃபிங்: தாக்குதல் நடத்துபவர்கள், தரவைத் திருடுவதற்காகப் பயனர்களை இணைக்கத் தூண்டும் வகையில் போலியான வைஃபை ஹாட்ஸ்பாட்களை உருவாக்குகிறார்கள்.

DNS ஸ்பூஃபிங்: பயனர்களைத் தீங்கிழைக்கும் இணையதளங்களுக்கு வழிநடத்துவதற்காக, DNS வினவல்களில் முறைகேடு செய்வது.

• SSL கடத்தல்: மறைகுறியாக்கப்பட்ட தரவுப் பரிமாற்றத்தை இடைமறிப்பதற்காக SSL சான்றிதழ்களைப் போலியாக உருவாக்குதல்.

• மின்னஞ்சல் கடத்தல்: மின்னஞ்சல் உள்ளடக்கத்தை இடைமறித்து, அதில் முறைகேடு செய்தல்.

3. ஆபத்துகள்

MITM தாக்குதல்கள் இணைய வங்கிச் சேவை, மின்னணு வர்த்தகம் மற்றும் தொலைதூரப் பணி அமைப்புகளுக்கு ஒரு குறிப்பிடத்தக்க அச்சுறுத்தலாக விளங்குகின்றன. இவை கணக்குகள் திருடப்படுதல், பரிவர்த்தனைகளில் முறைகேடு செய்யப்படுதல் அல்லது முக்கியமான தகவல்தொடர்புகள் வெளிப்படுதல் போன்றவற்றுக்கு வழிவகுக்கலாம்.

4. தடுப்பு நடவடிக்கைகள்

• தகவல் பரிமாற்றம் மறைகுறியாக்கம் செய்யப்படுவதை உறுதிசெய்ய, HTTPS இணையதளங்களைப் பயன்படுத்தவும்.

• பொது வைஃபையுடன் இணைவதையோ அல்லது தரவுப் பரிமாற்றத்தைக் குறியாக்கம் செய்ய VPN-களைப் பயன்படுத்துவதையோ தவிர்க்கவும்.

• DNSSEC போன்ற பாதுகாப்பான DNS தீர்வுச் சேவையைச் செயல்படுத்தவும்.

• SSL சான்றிதழ்களின் செல்லுபடியாகும் தன்மையைச் சரிபார்த்து, விதிவிலக்கு எச்சரிக்கைகள் குறித்து விழிப்புடன் இருங்கள்.

SQL ஊடுருவல்

1. SQL ஊடுருவலின் செயல்முறை

SQL இன்ஜெக்ஷன் என்பது ஒரு குறியீடு செருகல் தாக்குதலாகும். இதில், தாக்குபவர் ஒரு வலைப் பயன்பாட்டின் உள்ளீட்டுப் புலங்களில் (எ.கா., உள்நுழைவுப் பெட்டி, தேடல் பட்டி) தீங்கிழைக்கும் SQL கூற்றுகளைச் செருகி, சட்டவிரோத கட்டளைகளைச் செயல்படுத்துமாறு தரவுத்தளத்தை ஏமாற்றுகிறார். இதன்மூலம், தரவைத் திருடுகிறார், சிதைக்கிறார் அல்லது நீக்குகிறார்.

2. தாக்குதல் கொள்கை

ஒரு உள்நுழைவுப் படிவத்திற்கான பின்வரும் SQL வினவலைக் கவனியுங்கள்:

தாக்குதல் நடத்துபவர் நுழைகிறார்:

வினவல் பின்வருமாறு அமைகிறது:

இது அங்கீகாரச் சரிபார்ப்பைத் தவிர்த்து, தாக்குபவர் உள்நுழைய அனுமதிக்கிறது.

3. ஆபத்துகள்

SQL ஊடுருவல் என்பது தரவுத்தள உள்ளடக்கங்கள் கசிவதற்கும், பயனர் நற்சான்றிதழ்கள் திருடப்படுவதற்கும், அல்லது முழு அமைப்புகளே கைப்பற்றப்படுவதற்கும் கூட வழிவகுக்கும். 2017-ல் நடந்த ஈக்விஃபாக்ஸ் தரவுக் கசிவானது, 147 மில்லியன் பயனர்களின் தனிப்பட்ட தகவல்களைப் பாதித்த ஒரு SQL ஊடுருவல் பாதிப்புடன் தொடர்புடையதாக இருந்தது.

4. பாதுகாப்புகள்

பயனர் உள்ளீட்டை நேரடியாக இணைப்பதைத் தவிர்க்க, அளவுருவாக்கப்பட்ட வினவல்கள் அல்லது முன் தொகுக்கப்பட்ட கூற்றுகளைப் பயன்படுத்தவும்.

• இயல்புக்கு மாறான எழுத்துக்களை நிராகரிக்க, உள்ளீட்டு சரிபார்ப்பு மற்றும் வடிகட்டுதலைச் செயல்படுத்தவும்.

• தாக்குதல் நடத்துபவர்கள் ஆபத்தான செயல்களைச் செய்வதைத் தடுக்க, தரவுத்தள அனுமதிகளைக் கட்டுப்படுத்துங்கள்.

• வலைப் பயன்பாடுகளில் உள்ள பாதுகாப்புக் குறைபாடுகளைத் தவறாமல் கண்டறிந்து, பாதுகாப்பு அபாயங்களைச் சரிசெய்யவும்.

DDoS தாக்குதல்கள்

1. DDoS தாக்குதல்களின் தன்மை

பரவலாக்கப்பட்ட சேவை மறுப்புத் தாக்குதல் (DDoS) என்பது, அதிக எண்ணிக்கையிலான போட்களைக் கட்டுப்படுத்தி, இலக்கு சேவையகத்திற்குப் பெருமளவிலான கோரிக்கைகளை அனுப்புவதாகும். இது சேவையகத்தின் அலைவரிசை, அமர்வு வளங்கள் அல்லது கணினி ஆற்றலைத் தீர்த்துவிடுவதோடு, சாதாரணப் பயனர்கள் அந்தச் சேவையை அணுக முடியாதபடியும் செய்கிறது.

2. பொதுவான வகைகள்

• போக்குவரத்துத் தாக்குதல்: அதிக எண்ணிக்கையிலான பாக்கெட்டுகளை அனுப்பி, நெட்வொர்க் அலைவரிசையைத் தடுப்பது.

• நெறிமுறைத் தாக்குதல்கள்: சேவையகத்தின் அமர்வு வளங்களைத் தீர்த்துவிட, TCP/IP நெறிமுறையில் உள்ள குறைபாடுகளைப் பயன்படுத்திக் கொள்ளுதல்.

• பயன்பாட்டு அடுக்குத் தாக்குதல்கள்: முறையான பயனர் கோரிக்கைகளைப் போல் நடித்து வலைச் சேவையகங்களைச் செயலிழக்கச் செய்தல்.

3. வழக்கமான வழக்குகள்

2016-ல் நடந்த டைன் டிடிஓஎஸ் தாக்குதல், மிராய் பாட்நெட்டைப் பயன்படுத்தி ட்விட்டர் மற்றும் நெட்ஃபிலிக்ஸ் உள்ளிட்ட பல முக்கிய இணையதளங்களை முடக்கியதுடன், ஐஓடி சாதனங்களின் பாதுகாப்பு அபாயங்களையும் எடுத்துக்காட்டுகிறது.

4. சமாளிக்கும் உத்திகள்

• தீங்கிழைக்கும் தரவுப் போக்குவரத்தை வடிகட்ட, DDoS பாதுகாப்பு சேவைகளைச் செயல்படுத்தவும்.

• தரவுப் போக்குவரத்தை விநியோகிக்க உள்ளடக்க விநியோக வலையமைப்பைப் (CDN) பயன்படுத்தவும்.

• சேவையகத்தின் செயலாக்கத் திறனை அதிகரிக்க, லோட் பேலன்சர்களை உள்ளமைக்கவும்.

• பிணையப் போக்குவரத்தைக் கண்காணித்து, அதில் ஏற்படும் அசாதாரணங்களை உரிய நேரத்தில் கண்டறிந்து சரிசெய்யவும்.

உள் அச்சுறுத்தல்கள்

1. உள் அச்சுறுத்தலின் வரையறை

ஒரு நிறுவனத்திற்குள் இருக்கும் அங்கீகரிக்கப்பட்ட பயனர்கள் (எ.கா., ஊழியர்கள், ஒப்பந்தக்காரர்கள்) தீங்கிழைக்கும் நோக்கம், கவனக்குறைவு அல்லது வெளிப்புறத் தாக்குபவர்களின் சூழ்ச்சி காரணமாகத் தங்கள் சிறப்புரிமைகளைத் தவறாகப் பயன்படுத்தக்கூடும். இதன் விளைவாகத் தரவுக் கசிவு அல்லது கணினி அமைப்புச் சேதம் ஏற்படலாம். இதுவே உள்ளக அச்சுறுத்தல்கள் எனப்படுகிறது.

2. அச்சுறுத்தலின் வகை

• தீங்கிழைக்கும் உள்நபர்கள்: இலாபத்திற்காக வேண்டுமென்றே தரவைத் திருடுவது அல்லது கணினி அமைப்புகளைச் சீர்குலைப்பது.

• அலட்சியமான பணியாளர்கள்: பாதுகாப்பு குறித்த விழிப்புணர்வு இல்லாததால், தவறான செயல்பாடுகள் பாதுகாப்பு குறைபாடுகளுக்கு வழிவகுக்கின்றன.

• கைப்பற்றப்பட்ட கணக்குகள்: தாக்குதல் நடத்துபவர்கள் ஃபிஷிங் அல்லது நற்சான்றிதழ் திருட்டு மூலம் உள் கணக்குகளைத் தங்கள் கட்டுப்பாட்டில் கொண்டு வருகிறார்கள்.

3. ஆபத்துகள்

உள் அச்சுறுத்தல்களைக் கண்டறிவது கடினம், மேலும் அவை வழக்கமான ஃபயர்வால்கள் மற்றும் ஊடுருவல் கண்டறிதல் அமைப்புகளை மீறிச் செல்லக்கூடும். 2021-ல், ஒரு உள் ஊழியர் மூலக் குறியீட்டைக் கசியவிட்டதன் காரணமாக, ஒரு புகழ்பெற்ற தொழில்நுட்ப நிறுவனம் நூற்றுக்கணக்கான மில்லியன் டாலர்களை இழந்தது.

4. உறுதியான தற்காப்பு நடவடிக்கைகள்

• ஜீரோ-டிரஸ்ட் கட்டமைப்பைச் செயல்படுத்தி, அனைத்து அணுகல் கோரிக்கைகளையும் சரிபார்க்கவும்.

• இயல்புக்கு மாறான செயல்பாடுகளைக் கண்டறிய பயனர் நடத்தையைக் கண்காணிக்கவும்.

• பணியாளர்களின் விழிப்புணர்வை மேம்படுத்த, வழக்கமான பாதுகாப்புப் பயிற்சிகளை நடத்தவும்.

• தகவல்கள் கசிவதற்கான அபாயத்தைக் குறைக்க, முக்கியமான தரவுகளுக்கான அணுகலைக் கட்டுப்படுத்துங்கள்.

பதிவிட்ட நேரம்: மே-26-2025